编者按

当地时间6月13日,以列突袭核设施。伊朗怒斥此举为“宣战”,发动反击,

美军下场参战,以伊签订停火协议,这场突如其来的“战争”匆忙画上休止符。但社交平台上,一场看不见硝烟的战争仍在持续发酵——由于以伊在冲突期间不同程度地限制了国内和媒体报道,制造了一定程度的信息真空,上开始流传大量真假难辨的战争影像,

“澎湃明查”观察到,在此次以伊冲突中,基于人工智能技术生成的AI视频数量激增,远超俄乌冲突初期。这些视频往往使用拙劣的画面、夸张的叙事扭曲战斗场景,误导公众认知,却是此次以伊信息战的核心组成部分。此外,战斗模拟游戏画面被误认为真实战况的情景仍在发生,一些无关的旧视频也借助有心之人的包装和剪辑再次进入了公众的视野。本文结合典型案例梳理了这些现象,望帮助读者识别虚假信息,提升辨别能力。

明查

AI图像席卷以伊冲突

自以列空袭德黑兰以来,这些图像声称展示了以伊冲突中的某个战斗场景,但呈现的视觉元素往往单一,画面清晰度较低且存在物体比例失衡、背景扭曲等较为明显的生成图像的痕迹。

**发射最强武器,以列升起蘑菇云

声称展示了“伊朗向以列海法发射最强武器,以列升起蘑菇云”的视频截图。

对这一视频进行溯源后发现,这一视频最早来自频道@cmlacyn。但在传播过程中,这类关键信息却被抹去,被当成了真实的战争画面。

尽管许多内容平台都会采取措施防范虚假信息。例如X、微*、Facebook、Tiktok等平台近年来均开始转向“众包”形式进行事实核查,X甚至引入了人工智能**机器人Grok来帮助核查信息,但这些措施并不总是有效。

美国智库大西洋理事会数字取证研究实验室(DFRLab)近日发布的一项研究发现,Grok在核实已确认的事实、分析虚假视觉效果以及避免未经证实的指控方面仍存在较大缺陷,至少就以伊冲突而言,Grok无法稳定、可靠地提供与冲突相关的验证信息,

DFRLab举例,Grok一会儿称“**由叛军发射”,贝鲁特生成的视频误认为“真实视频”的情况。

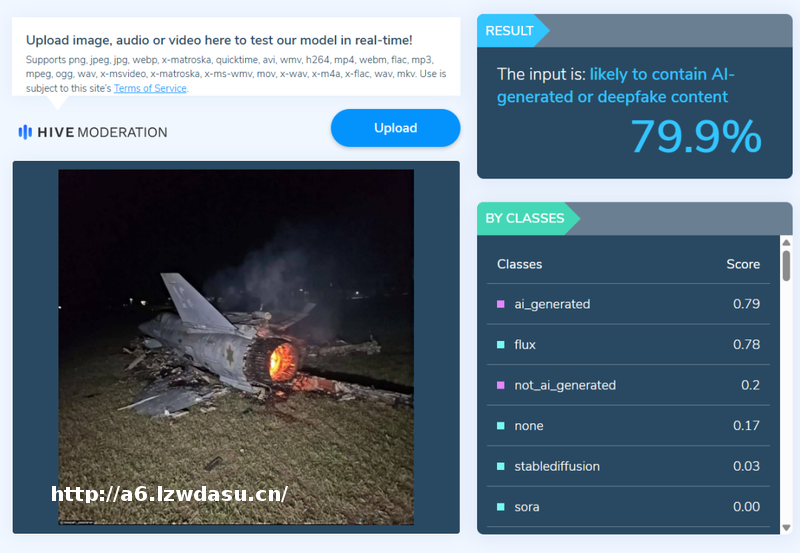

Moderation,在识别图像方面已有较为不错的表现,其提供的结论具有一定参考价值,但需要提醒的是,截至目前,想要做出更为准确的判断,我们仍需整合多方信息,

残骸”图片时,9%。

其中,溯源仍然是一种行之有效的方法。借助溯源,我们可以了解到一张图片或一段视频是在何时、何地、由何人发布的,例如,此次以伊冲突中,社交平台上有一段视频声称“以列本·古里安国际机场遭伊朗轰炸后被毁”,画面中满是破损不堪的***。“澎湃明查”通过溯源发现,这段视频早在5月22日就已经出现,发布者是一个名为3amelyon的账号,由此可以推断这一视频与此次以伊冲突无关。

3amelyon账号截图。

除溯源外,如过多的手指、大小一致的牙齿、边缘模糊的物体、表现为乱码的文字、不符合物理定律的场景等,

例如,在网传“伊朗把以列**绑在**上发射”这一视频中,

网传视频第3秒前后,人物挥动的手臂和肩膀显示直接穿越了捆绑他的绳子。

随着人工智能技术的发展,意味着人们可能越来越难以通过肉眼识别做出判断。鉴于此,近年来,以为代表的科技公司开始尝试利用数字指纹或数字水印技术,在其旗下人工智能工具生成的作品中嵌入能够由机器识别但肉眼不可见的符号,从而遏制AI工具被滥用的状况——OpenAI在2024年推出了一款可以专门用于检测由DALL-E 3创建的图像的工具;谷歌则在今年5月推出了SynthID Detector,用于检测由Gemini、I**gen、Lyria 和

游戏画面冒充战斗画面

以伊开战初期,伊朗媒体称伊朗击落了至少4架以列F-35战机伊朗塔斯尼姆通讯社13日晚报道称,伊防空部队当天击落了两架以列F-35战机,并俘获了一名飞行员。社交平台上流传的一段视频声称记录了这一过程。

这段视频在TikTok上的播放量超过了2000万次,然而,反向搜索发现,这段视频的画面其实来自战斗模拟游戏《数字战斗模拟世界乌克兰地对空**防御系统的场景,与美国洛克希德·马丁公司制造的及近期的以伊冲突均无联系。

无*有偶。6月14日,X平台上又有用户上传了另一段相似的视频,称“伊朗向以列防空战机开火”。但这段视频很快被发现源自军事模拟游戏《武装突袭3》(Ar** 3),视频在2022年就已经出现。

网传“伊朗向以列防空战机开火”视频,其实是游戏画面。

诸如此类将游戏画面包装为真实战斗场景的视频,并不是**次在上出现,也不会是最后一次——2022年2月,俄乌冲突爆发,一段被传作“基辅**击落***”现场视频最终被证明是《数字战斗模拟世界》中的游戏场景;2023年10月,以列与开战,网传“哈马斯在加沙击落4架以列作战直升机”的视频被证实出自《武装突袭3》;2024年10月,以列轰炸叙利亚拦截**”的视频最终再次被论证为《武装突袭3》的游戏画面。上述案例均可在“澎湃明查”过往发布的核查文章中找到。

尽管《武装突袭3》游戏的开发商Bohemia Interactive和《数字战斗模拟世界》的公司鹰动力均曾发表**,呼吁网友不要将游戏画面和真实战斗画面混淆在一起,用作战时宣传,然而,玩家对战斗模拟游戏高度拟真的需求,与拟真画面难以与真实世界相区隔的内在矛盾,

2022年11月28日,梳理了一系列可用以区分游戏视频和现实世界中的视频的方法。例如,由游戏生成的画面,通常分辨率较低,游戏场景通常发生在夜晚或较暗环境中,画面包含夸张的抖动镜头。此外,视频的音效与现实音效是否难以区分,视频画面是否缺乏人物动作,是否包含不真实的车辆、制服、装备和**技术,不自然的**、烟尘、火焰或灰尘的粒子效果等,

Bohemia Interactive在*客文章中梳理了一系列可用以区分游戏视频和现实世界中的视频的方法。

除游戏画面外,社交平台上流传的另一些声称展现本次以伊冲突的“现场画面”,其实是挪用自过往的视频片段的。

例如,一段声称是“以列炸毁伊朗核设施”的视频,至少于2024年3月就已经流传于,线索指向当时伊朗对以列的打击。

另一段声称展示了“特拉维夫遭袭、大厦倒塌”的视频,其实挪用了6月初迪拜一座大厦发生火灾的画面。通过地理定位,该大厦在今年6月13日发生了火灾。

还有一段声称是“伊朗**头顶《***》祈求**击中目标”的视频,

在以伊冲突的舆论场中,诸如此类张冠李戴的视频素材屡见不鲜——从他时他地的军事行动到毫不相干的社会**,但凡涉及武器硝烟、断壁残垣或宗教元素的画面,都被生搬硬套地移植到这场冲突中。这些经过精心筛选的影像,佐以似是而非的解说词,恰如其分地迎合了人们对战乱地区的刻板想象,在信息洪流中构筑起一个虚实难辨的"中东战场"。

那么,面对这样的视频,我们要如何才能实现真伪判断,不受蒙*呢?“澎湃明查”此前曾在“工具箱”系列中介绍过关键帧反向搜索和地理定位的方法。

简单来说,视频关键帧反搜是一种通过提取视频中的关键帧图片,再对图片内容进行反向搜索,寻找相同或类似视频的方法。

例如,在核查“伊朗**头顶《***》祈求**击中目标”的视频时,明查员先通过InVID软件截取了网传视频的关键帧,再使用要明显早于近期的以伊冲突。

网传视频最早于3月25日已出现在社交平台Instagram。

在核查声称展示“特拉维夫大厦倒塌”视频时,明查员观察到视频中出现的一个蓝的酒瓶形状的泳池。搜索后发现,这是迪拜滨海顶峰大厦西侧临近建筑Torch Tower的游泳池。由此可以确认,

Torch Tower实景图片。

此次以伊冲突表明,**或地区间的冲突,不仅仅是**与战机的较量,更是对“数字真相”的争夺。尽管以伊冲突的硝烟暂时散去,但中东土地上的战火仍未停息,人类社会的纷争似乎永远在历史的循环中往复。这也预示着,社交平台上的舆论角力与信息**将持续上演。

在技术日益精进、*势愈发复杂的今天,真相的辨明变得比以往更加困难。我们呼吁更多读者在使用社交平台时,以理与耐心共同构筑清朗的信息空间。

发表评论